产品简介

安全防护有效性验证(BAS)是一款以攻击模拟技术为核心的产品,通过模拟人工的红蓝对抗实现安全度量,从攻击者的角度出发,提供覆盖完整杀伤链的安全场景,包括钓鱼邮件、邮件网关、威胁情报、WAF、威胁防护、终端安全、数据保护、攻击编排八大场景。旨在帮助用户实现企业安全检测、安全防护能力有效性验证以及安全事件自动化响应能力,实时把握安全建设效果,把控企业安全态势。

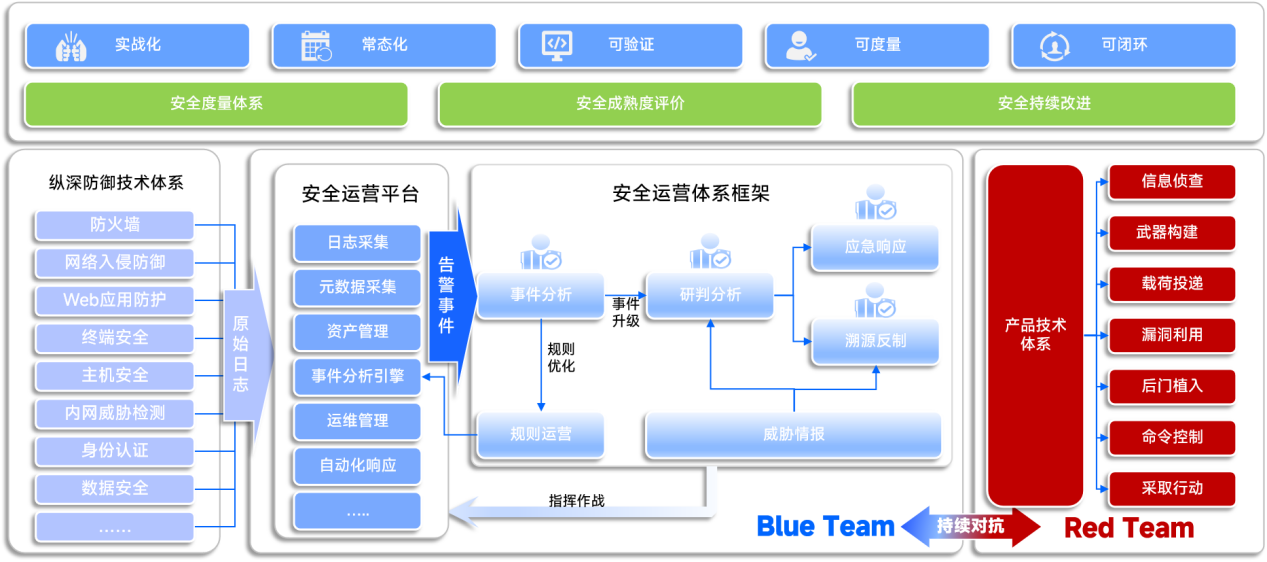

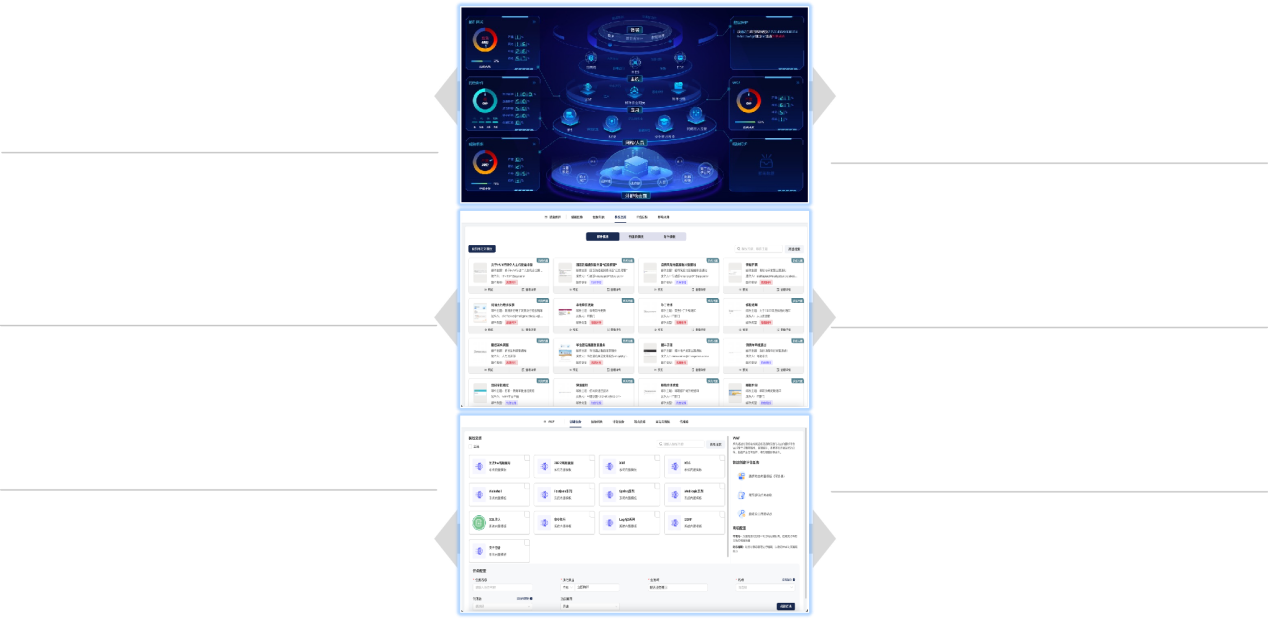

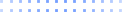

体系架构

基于云边协同模式,利用AI+自动化编排能力,实现企业安全检测、安全防护能力有效性验证以及安全事件自动化响应能力,借助智能机器人简化企业安全运营,实时把控企业安全态势。

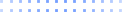

功能介绍

01 钓鱼邮件

· 员工安全意识(安全意识评估)

· 暴露邮箱账号收集,开箱即用的模板,精心伪装钓鱼邮件

02 威胁情报

· 以情报驱动威胁检测设施

· 恶意URL、C2、APT攻击、恶意请求外联等攻击场景

03 邮件网关

· 邮件安全网关、邮件沙箱等;

· 邮件伪造、恶意URL、恶意样本、Exp、Payload

04 Web应用防火墙

· Web应用防火墙、Web攻击检测设施

· 多类型攻击Payload、Bypass WAF攻击

05 威胁防护

· IPS/NGFW/XDR等威胁检测设施

· 漏洞利用、对手攻击手法仿真

06 数据安全

· 数据泄露的审计或防御能力

· 模拟敏感数据,利用多种通道尝试数据泄露

07 终端安全

· 主机入侵检测系统以及EDR

· 模拟恶意程序、勒索软件、主机入侵,验证HIDS、EDR有效性

08 容器安全

· 容器安全

· 容器逃逸、攻击入侵、异常访问和操作等

产品优势

不使用任何漏洞靶场

比如漏洞利用模拟过程,产品会通过客户端来模拟攻击目标资产(不存在真实服务,更不会有漏洞环境),在任务运行结束后,会自动销毁服务。

不直接使用公开恶意样本

比如邮件和终端场景,会对恶意样本进行无害化处理,仅保证恶意特征,运行样本后无任何风险。

执行插件后,会附带清理并复原环境

比如终端和邮件安全场景,必须要投递和执行样本,在攻击后,会自动清理样本,并还原系统配置。

攻击过程对业务无损失

比如WAF验证场景,产品技术方案,可对真实业务系统进行测试,但是不会对目标业务系统写入脏数据,对业务运行无影响。 其他攻击场景,客户端无需安装在业务机器上,因此不对业务产生影响 。

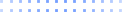

应用场景

安全控制验证

安全重保、攻防演练前安全检查;安全建设、安全运营有效性验证;APT防御有效性验证;业务上线前安全性评估等。

常态化实战对抗建设

建立面向实战的纵深安全验证体系,以一致性、持续对安全体系有效性进行验证,先于攻击者发现安全风险,快速响应,抵御威胁。

CSO视角安全体系评价

以ATT&CK模型映射以基础,评估安全能力成熟度, 让安全建设可被衡量、安全价值可见,不断调整优化安全指标,促进安全能力提升。

子公司安全评估

过去子公司安全状态难以掌控和评估,利用BAS可持续评估子公司安全水位,实现全集团安全态势动态感知。

风险管理

通过攻击模拟和验证,量化安全威胁,具象化可被利用的漏洞,实现风险优先级驱动下的漏洞生命期管理。

安全建设和运营

评测安全产品防御能力,支撑采购决策;促进安全运营转向常态化、实战;量化安全防御指标,持续提升安全能力。

产品简介

安全防护有效性验证(BAS)是一款以攻击模拟技术为核心的产品,通过模拟人工的红蓝对抗实现安全度量,从攻击者的角度出发,提供覆盖完整杀伤链的安全场景,包括钓鱼邮件、邮件网关、威胁情报、WAF、威胁防护、终端安全、数据保护、攻击编排八大场景。旨在帮助用户实现企业安全检测、安全防护能力有效性验证以及安全事件自动化响应能力,实时把握安全建设效果,把控企业安全态势。

体系架构

基于云边协同模式,利用AI+自动化编排能力,实现企业安全检测、安全防护能力有效性验证以及安全事件自动化响应能力,借助智能机器人简化企业安全运营,实时把控企业安全态势。

功能介绍

产品优势

不使用任何漏洞靶场

比如漏洞利用模拟过程,产品会通过客户端来模拟攻击目标资产(不存在真实服务,更不会有漏洞环境),在任务运行结束后,会自动销毁服务。

不直接使用公开恶意样本

比如邮件和终端场景,会对恶意样本进行无害化处理,仅保证恶意特征,运行样本后无任何风险。

执行插件后,会附带清理并复原环境

比如终端和邮件安全场景,必须要投递和执行样本,在攻击后,会自动清理样本,并还原系统配置。

攻击过程对业务无损失

比如WAF验证场景,产品技术方案,可对真实业务系统进行测试,但是不会对目标业务系统写入脏数据,对业务运行无影响。 其他攻击场景,客户端无需安装在业务机器上,因此不对业务产生影响 。

应用场景

安全控制验证

安全重保、攻防演练前安全检查;安全建设、安全运营有效性验证;APT防御有效性验证;业务上线前安全性评估等。

常态化实战对抗建设

建立面向实战的纵深安全验证体系,以一致性、持续对安全体系有效性进行验证,先于攻击者发现安全风险,快速响应,抵御威胁。

CSO视角安全体系评价

以ATT&CK模型映射以基础,评估安全能力成熟度, 让安全建设可被衡量、安全价值可见,不断调整优化安全指标,促进安全能力提升。

子公司安全评估

过去子公司安全状态难以掌控和评估,利用BAS可持续评估子公司安全水位,实现全集团安全态势动态感知。

风险管理

通过攻击模拟和验证,量化安全威胁,具象化可被利用的漏洞,实现风险优先级驱动下的漏洞生命期管理。

安全建设和运营

评测安全产品防御能力,支撑采购决策;促进安全运营转向常态化、实战;量化安全防御指标,持续提升安全能力。

微信咨询

电话咨询